- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-18 20:18.

- Modificat ultima dată 2025-01-23 12:43.

Ești expert în calculatoare? Sau vrei să fii cunoscut ca un hacker cu experiență? Pentru a hack (hack) un computer, trebuie să învățați sistemele informatice, securitatea rețelei și codurile. Astfel, oamenii vor fi impresionați când vor vedea pe cineva care pare să pirateze. Nu trebuie să faci nimic ilegal pentru a-i face pe oameni să creadă că faci hack. Utilizarea unei comenzi de bază a terminalului sau crearea unui fișier „.bat” pentru a lansa un caracter multiplu Browserul în stil Matrix poate surprinde oamenii.

Etapa

Metoda 1 din 3: Utilizarea Promptului de comandă

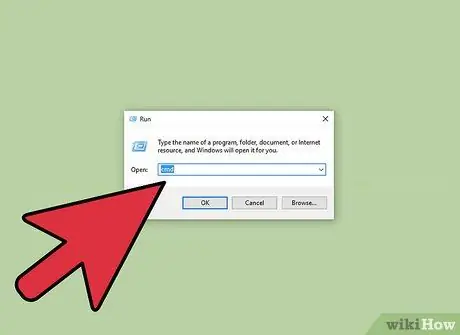

Pasul 1. Deschideți programul „Rulați” pe computer

Puteți deschide acest program făcând clic pe meniul Start și căutând programul „Run” în câmpul de căutare furnizat în meniu. În plus, puteți căuta și programul „Run” în Windows Explorer. De obicei, acest program este situat în următoarea locație: „C: / Users [Your Username] AppData / Roaming / Microsoft / Windows / Start Menu / Programs / System Tools“.

Utilizatorii Windows pot folosi tastele rapide sau comenzile rapide pentru a deschide programul „Run” apăsând aceste două taste: Win + R

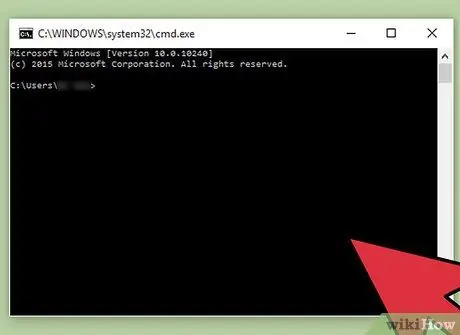

Pasul 2. Deschideți o fereastră „Prompt comandă”

Puteți deschide această fereastră tastând „Cmd” în câmpul de căutare disponibil în fereastra „Rulați”. Aceasta va deschide o fereastră „Prompt de comandă”, cunoscută și sub numele de „Linie de comandă”. Această fereastră este utilizată pentru a controla sistemul computerizat cu text.

Utilizatorii Apple Puteți utiliza „Spotlight” pentru a căuta versiunea pentru Mac a „Promptului de comandă” numit „Terminal”. Tastați „terminal” în câmpul de căutare disponibil sub „Spotlight”.

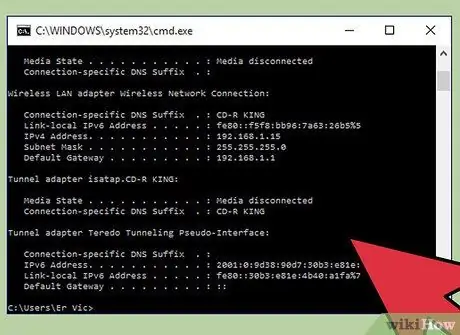

Pasul 3. Utilizați „Command Prompt” sau „Terminal” pentru a vă preface hack

Există multe comenzi care pot fi utilizate în „Command Prompt” (pentru Windows) și „Terminal” (pentru Apple) pentru a activa comenzile sau pentru a obține informații. Următoarele comenzi pot fi folosite pentru a vă face să arătați ca un hacker expert fără a vă încălca sistemul computerului și a încălca regulile.

-

Pentru utilizatorii de Windows, tastați comenzile de mai jos și apăsați tasta Enter pentru a le activa. Tastați și activați fiecare comandă rapid pentru a face procesul de hacking să pară mai complicat:

-

"colora"

Această comandă va schimba culoarea textului conținut în fereastra „Prompt comandă” de la alb la verde. Textul va fi afișat pe un fundal negru. Înlocuiți literele din fața cuvântului „culoare” cu numerele 0 - 9 sau literele A - F pentru a schimba culoarea literelor din linia de comandă

- dir

- ipconfig

- copac

-

ping google.com

Comanda „ping google.com” este utilizată pentru a verifica dacă dispozitivul (dispozitivul) poate comunica cu alte dispozitive din rețea. În general, oamenii nu cunosc funcția acestei comenzi. Site-ul Google este folosit ca exemplu numai în acest articol. Puteți utiliza orice site web pentru a activa această comandă

-

-

Dacă aveți un computer Apple, puteți utiliza următoarele comenzi sigure pentru a completa ecranul cu o interfață similară cu interfața utilizată de hackerii profesioniști. Introduceți următorul text într-o fereastră Terminal pentru a afișa efectul:

- top

- ps -fea

- ls -ltra

Pasul 4. Activați comanda pe o fereastră de comandă sau terminal

Deschideți mai multe linii de comandă sau ferestre Terminal și activați diferite comenzi. Procedând astfel, se va părea că efectuați mai multe procese de hacking complexe și fără legătură simultan.

Metoda 2 din 3: Crearea unui fișier.bat pe Windows

Pasul 1. Deschideți programul Notepad

Pentru a crea un fișier „.bat”, trebuie să scrieți text într-un program de editare a textului și să salvați fișierul în format „.bat” pentru ca computerul să fie rulat ca program executabil (program executabil sau programe rulate de computer pentru a executa anumite instrucțiuni sau comenzi). Notepad sau un alt program de editare a textului poate fi folosit pentru a crea un fișier „.bat”.

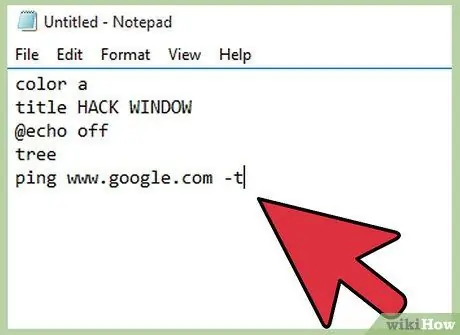

Pasul 2. Scrieți comanda pentru fișierul „.bat” în Notepad

Textul de comandă scris mai jos va deschide o fereastră numită „Fereastră de piratare” și va schimba culoarea fontului în verde. Pentru a schimba titlul ferestrei, puteți înlocui textul care este scris după „titlu” cu titlul dorit în Notepad. Textul „@echo off” va ascunde linia de comandă, în timp ce textul „copac” va afișa arborele directorului. Acest lucru va face ca procesul de hacking să pară mai realist. Ultimul rând de text servește la contactarea serverelor Google. Deși aceasta este o acțiune în justiție și este de obicei efectuată de utilizatorii de computere, oamenii obișnuiți o vor vedea ca un proces de hacking. Scrieți următorul text într-un fișier Notepad gol:

-

culoare a

titlu HACK WINDOW

@echo off

copac

ping www.google.com -t

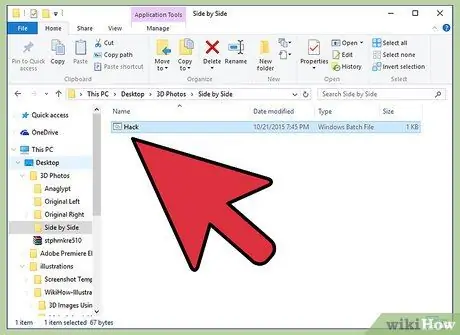

Pasul 3. Salvați fișierul în format ".bat"

Când salvați fișierul, trebuie să selectați opțiunea „Salvați ca” pentru a deschide fereastra de salvare a fișierului. După aceea, puteți denumi fișierul și puteți termina numele cu o extensie „.bat” în câmpul de text furnizat. Aceasta va schimba extensia de fișier dintr-un fișier text într-un fișier batch. Fișierele lot conțin diverse comenzi care pot fi executate de sistemul de operare al computerului.

- Este posibil ca acest pas să nu funcționeze pe Windows Vista.

- Este posibil să primiți un mesaj prin care salvarea fișierului în format „.bat” va omite formatarea textului. Faceți clic pe „Da” pentru a crea un fișier „.bat”.

Pasul 4. Rulați fișierul „.bat”

Faceți dublu clic pe fișierul „.bat” stocat în director. După aceea, pe ecran va apărea o fereastră care prezintă o interfață care imită procesul de hacking.

Metoda 3 din 3: Utilizarea site-ului web

Pasul 1. Deschideți un browser (browser)

Unele site-uri web oferă funcții care permit vizitatorilor să genereze imagini, text și interfețe care imită comenzi complexe executate de computere. Aceste caracteristici sunt utilizate pentru a produce efecte de film sau video. De asemenea, puteți utiliza acest site web pentru a vă preface că hack.

Pasul 2. Accesați hackertyper.net

Acest site web generează text care imită structura comenzilor executate de hackeri. Acest text este generat cu o viteză atât de mare încât îi poate surprinde pe oameni. Cu toate acestea, acest proces rapid de generare a textului îi poate face pe oameni să aibă suspiciune față de dvs.

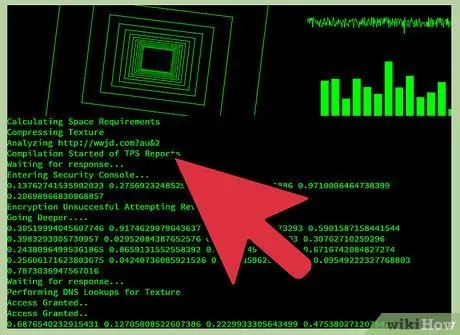

Pasul 3. Deschideți o fereastră separată a browserului și accesați guihacker.com

După deschiderea acestui site web, păstrați fereastra browserului deschisă. Această fereastră va afișa imagini similare interfețelor stereotipe utilizate de hackeri: rânduri de numere, interfețe care se schimbă rapid și unde sinusoidale fluctuante. Când acest site web se deschide și apare pe ecran, puteți spune:

- "Compilăm date de pe serverul unui prieten pentru a căuta erori în cod, aici. Programul trebuie să fie rulat câteva ore pentru a mă asigura că sunt găsite toate erorile."

- „Deschid programul de analiză pe monitor, astfel încât să pot vedea direct temperatura procesorului atunci când fac overclock.”

Pasul 4. Alegeți și utilizați diferite teme de simulare a hackingului disponibile pe geektyper.com

Acest site web oferă probabil cea mai realistă simulare de hacking. După deschiderea paginii de pornire a site-ului, selectați tema dorită. După aceea, introduceți câmpul de text furnizat pentru a crea un text similar textului generat de hacker. De asemenea, puteți face clic pe director pentru a afișa procesul de hacking fals care pare complicat.

Puteți afișa ferestre mici care conțin interfața de hack și imaginea făcând clic pe directorul care apare pe ecran atunci când selectați o temă. În plus, puteți apăsa tastele tastaturii pentru a crea text care imită structura comenzilor create de hackeri

Pasul 5. Deschideți aceste site-uri web în mai multe ferestre de browser separate

Fiecare site web are o temă și o structură de text de hacking diferite. Puteți comuta rapid fereastra browserului ținând apăsată tasta alt="Imagine" și apăsând tasta Tab pentru a afișa alternativ ferestrele browserului deschise pe ecran. Introduceți text în fiecare fereastră a browserului înainte de a apăsa tasta Alt + Tab pentru a afișa un alt browser pe ecran. Acest lucru este făcut pentru a vă face să arătați ca un hacker expert. Dacă filele site-ului web sunt deschise în aceeași fereastră a browserului, apăsați Ctrl + Tab.

Încercați să proiectați un aspect pentru fiecare fereastră de browser sau să deschideți mai multe ferestre de browser pe ecran pentru a vă face să arătați ca un hacker experimentat

sfaturi

- Dacă cunoașteți comenzile utilizate pentru a crea fișiere batch, le puteți folosi pentru a crea simulări de hack mai complexe.

- Puteți urma pașii enumerați în acest articol pentru a vă impresiona prietenii.

Avertizare

- Persoanele care se pricep la informatică și la limbajele de programare pot ghici repede că doar te prefaci că faci hacking. Prin urmare, alegeți cu atenție publicul dvs. de acțiune de „hacking”.

- În timp ce vă urmăresc acțiunile, unii adulți pot crede că sunteți într-adevăr piratat. Prin urmare, urmați acești pași cu atenție și nu cumva să intrați în probleme.

- Aveți grijă când utilizați linia de comandă. În caz contrar, puteți executa accidental comenzi care ar putea deteriora fișierele importante ale sistemului de computer. Dacă acest fișier este deteriorat, datele stocate pe computer nu pot fi accesate din nou sau chiar pierdute.