- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:34.

- Modificat ultima dată 2025-01-23 12:43.

Cel mai bun mod de a vă asigura că baza de date este protejată de atacurile hackerilor este să gândiți ca un hacker. Dacă sunteți un hacker, ce fel de informații căutați? Cum să obțineți aceste informații? Există diferite tipuri de baze de date și diferite moduri de a le pirata, dar majoritatea hackerilor vor încerca să găsească parola de root sau să ruleze exploatările bazei de date cunoscute. Puteți hack baze de date dacă sunteți familiarizat cu instrucțiunile SQL și înțelegeți elementele de bază ale bazei de date.

Etapa

Metoda 1 din 3: Utilizarea SQL Injection

Pasul 1. Găsiți vulnerabilitățile bazei de date

Trebuie să înțelegeți declarațiile bazei de date pentru a putea utiliza această metodă. Accesați ecranul de conectare web al bazei de date din browserul dvs. web și tastați „(ghilimele unice) în caseta de nume de utilizator. Faceți clic pe „Conectare”. Dacă vedeți un mesaj de eroare care spune „Excepție SQL: șirul citat nu este terminat corect” sau „caracter nevalid”, înseamnă că baza de date este vulnerabilă la SQL.

Pasul 2. Găsiți numărul de coloane

Reveniți la pagina de conectare a bazei de date (sau orice altă adresă URL care se termină cu „id =” sau „catid =”) și faceți clic pe caseta de adresă a browserului. La sfârșitul adresei URL, apăsați bara de spațiu și tastați

comandă cu 1

apoi apăsați Enter. Măriți numărul la 2 și apăsați Enter. Continuați să adăugați numere până când primiți un mesaj de eroare. Numărul coloanei este de fapt numărul introdus înainte de numărul care a generat mesajul de eroare.

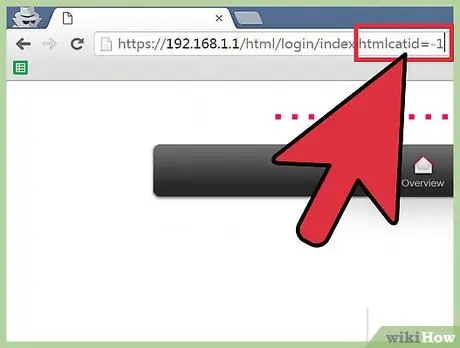

Pasul 3. Găsiți coloana care acceptă cererea (interogare)

La sfârșitul adresei URL din caseta de adresă a browserului, modificați

catid = 1

sau

id = 1

Devine

catid = -1

sau

id = -1

. Apăsați bara de spațiu și tastați

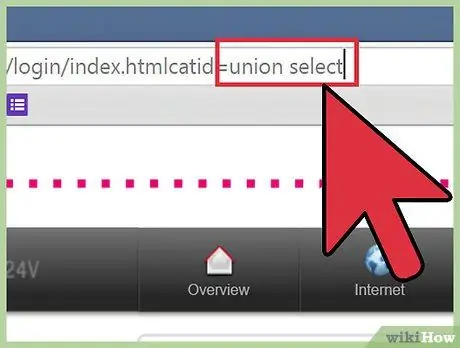

selectați uniunea 1, 2, 3, 4, 5, 6

(dacă există 6 coloane). Numerele trebuie ordonate până la numărul total de coloane și fiecare număr separat printr-o virgulă. Apăsați Enter și veți vedea numerele pentru fiecare coloană care a acceptat cererea.

Pasul 4. Introduceți instrucțiunea SQL în coloană

De exemplu, dacă doriți să știți cine este utilizatorul curent și puneți injecția în coloana 2, eliminați tot textul din URL după id = 1 și apăsați bara de spațiu. După aceea, tik

union select 1, concat (user ()), 3, 4, 5, 6--

. Apăsați Enter și veți vedea numele de utilizator actual al bazei de date pe ecran. Utilizați instrucțiunea SQL dorită pentru a returna informații, cum ar fi o listă de nume de utilizator și parole de piratat.

Metoda 2 din 3: Parola rădăcină a bazei de date de piratare

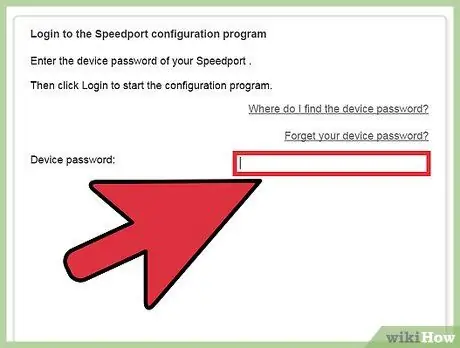

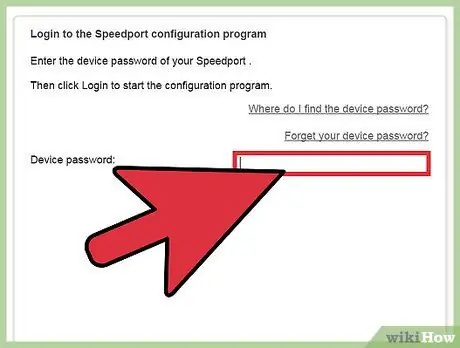

Pasul 1. Încercați să vă conectați ca root cu parola inițială (implicită)

Unele baze de date nu au o parolă inițială de rădăcină (administrator), deci este posibil să puteți șterge caseta de parolă. Unele baze de date au parole inițiale care pot fi obținute cu ușurință prin căutarea în forumul serviciului de asistență tehnică din baza de date.

Pasul 2. Încercați o parolă utilizată în mod obișnuit

Dacă administratorul blochează contul cu o parolă (cel mai probabil), încercați combinația obișnuită de nume de utilizator / parolă. Unii hackeri postează liste de parole către mijloace publice pe care le piratează folosind instrumente de audit. Încercați diferite combinații de nume de utilizator și parolă.

- Un site de încredere care are o listă de parole asociate este

- Încercarea unei parole la un moment dat poate dura ceva timp, dar merită încercată înainte de a apela la metode mai drastice.

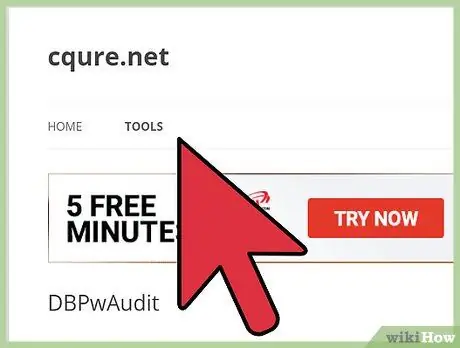

Pasul 3. Utilizați instrumentele de audit

Puteți utiliza diverse dispozitive pentru a încerca mii de combinații de cuvinte în dicționar și a litere / cifre / simboluri cu forță brută până când parola este spartă.

-

Instrumente precum DBPwAudit (pentru Oracle, MySQL, MS-SQL și DB2) și Access Passview (pentru MS Access) sunt instrumente populare de audit cu parolă și pot fi utilizate pentru majoritatea bazelor de date. De asemenea, puteți căuta cele mai recente instrumente de audit de parolă specifice bazei de date prin Google. De exemplu, încercați să căutați

instrument de audit parole oracle db

- dacă doriți să hackerați baza de date Oracle.

- Dacă aveți un cont pe server care găzduiește baza de date, puteți rula un program de cracker hash, cum ar fi John the Ripper în fișierul de parolă al bazei de date. Locația fișierului hash depinde de baza de date asociată.

- Descărcați programe numai de pe site-uri de încredere. Cercetați cu atenție dispozitivul înainte de utilizare.

Metoda 3 din 3: Rularea bazei de date Exploit

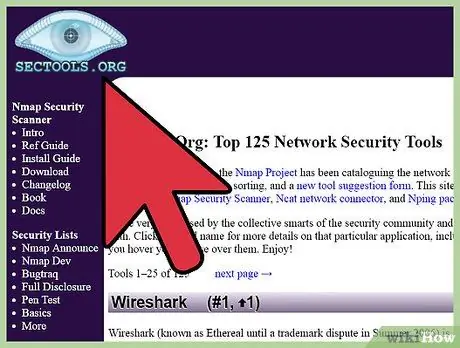

Pasul 1. Găsiți un exploit pentru a rula

Secttools.org documentează instrumentele de securitate (inclusiv exploatările) de peste 10 ani. Aceste instrumente sunt în general de încredere și utilizate pe scară largă de către administratorii de sistem din întreaga lume pentru testarea sistemului de securitate. Uitați-vă la baza de date „Exploatare” de pe acest site sau alte site-uri de încredere pentru instrumente sau alte fișiere text care vă ajută să exploatați punctele slabe din sistemul de securitate al bazei de date.

- Un alt site care documentează exploatările este www.exploit-db.com. Accesați site-ul și faceți clic pe linkul Căutare, apoi căutați tipul de bază de date pe care doriți să o pirateți (de exemplu, „oracle”). Tastați codul Captcha în caseta dată și efectuați o căutare.

- Asigurați-vă că cercetați orice exploatare pe care doriți să încercați să aflați cum să rezolvați orice problemă care ar putea apărea.

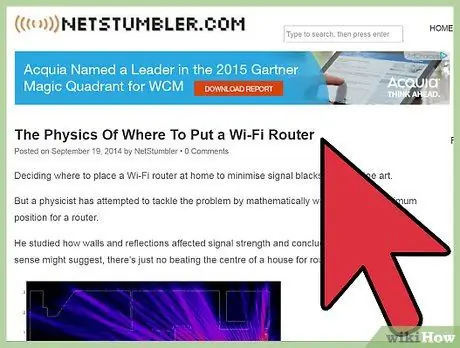

Pasul 2. Găsiți rețele vulnerabile folosind Wardriving

Wardriving este conducerea (sau mersul cu bicicleta sau mersul pe jos) în jurul unei zone în timp ce rulează un instrument de scanare a rețelei (cum ar fi NetStumbler sau Kismet) pentru a căuta rețele cu securitate slabă. Această metodă este ilegală din punct de vedere tehnic.

Pasul 3. Utilizați exploatările bazei de date din rețelele de securitate slabe

Dacă faci ceva ce nu ar trebui să faci, este mai bine să nu o faci din rețeaua ta privată. Utilizați rețeaua wireless deschisă găsită în timpul funcționării și executați exploatările care au fost cercetate și selectate.

sfaturi

- Păstrați întotdeauna datele sensibile în spatele unui firewall.

- Asigurați-vă că protejați rețeaua fără fir cu o parolă, astfel încât administratorii să nu poată utiliza rețeaua de acasă pentru a rula exploatarea.

- Solicitați sfaturi de la alți hackeri. Uneori, cea mai bună știință a hacking-ului nu este difuzată pe internet.

Avertizare

- Înțelegeți legile și consecințele hacking-ului în țara dvs.

- Nu încercați niciodată să obțineți acces ilegal la mașini din propria rețea.

- Obținerea accesului la o bază de date care nu este a dvs. este ilegală.