- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:34.

- Modificat ultima dată 2025-01-23 12:43.

Internetul a fost creat pentru comoditate și nu pentru securitate. Dacă navigați pe internet la fel de mult ca o persoană obișnuită, este posibil ca mulți oameni să vă poată urmări obiceiurile de navigare prin spyware, scripturi și chiar camere! Cu aceste informații, oricine din lume poate afla cine sunteți, unde locuiți și alte informații personale importante.

Există două moduri de a urmări alte persoane pe internet:

- Prin plasarea malware-ului direct pe computer.

- Ascultând ceea ce este schimbat folosind servere la distanță din orice parte a rețelei.

Etapa

Metoda 1 din 2: Evitarea programelor malware

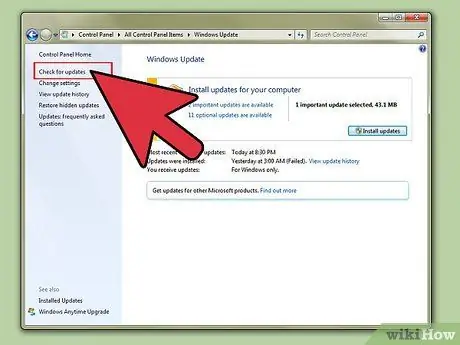

Pasul 1. Actualizați sistemul de operare (sistemul de operare / sistemul de operare)

Cel mai simplu mod prin care alte persoane pot urmări și înregistra totul despre dvs. este să instalați spyware / virus sau să spargă automat computerul. Prin actualizarea regulată a sistemului de operare al computerului, furnizorul sistemului de operare poate actualiza sistemul de securitate în zonele critice pentru a preveni exploatarea automată a vulnerabilității de securitate și pentru a transforma programele spion în cod inutil.

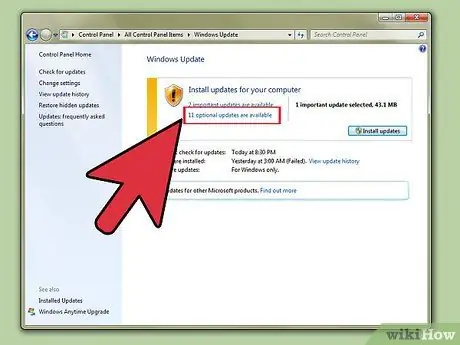

Pasul 2. Păstrați programul pe ultima sa versiune

Actualizările programului sunt făcute pentru a îmbunătăți confortul utilizatorului și pentru a adăuga diverse caracteristici. Cu toate acestea, actualizările sunt făcute și pentru a remedia erorile din program. Există multe tipuri de păduchi; unele afișează doar artefacte vizuale, altele vă vor împiedica să faceți ceva publicitar, iar altele pot fi utilizate de hackeri la distanță și automatizați pentru a vă prelua computerul. Fără căpușe, atacurile la distanță nu pot fi făcute.

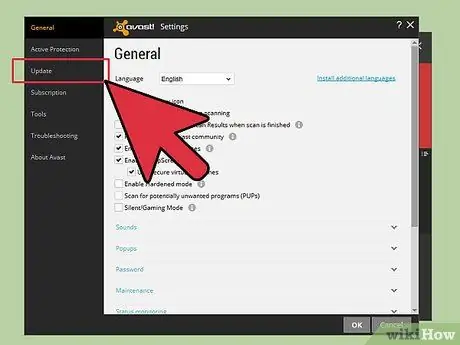

Pasul 3. Actualizați antivirusul în mod regulat și păstrați-l activ în MS Windows

Dacă baza de date cu semnături antivirus nu este actualizată, unele viruși pot trece în continuare. Dacă antivirusul nu rulează în fundal și nu verifică sistemul în mod regulat, dezinstalați programul antivirus. Rețineți că programele antivirus caută de obicei viruși, programe spion, kituri de rădăcini și viermi. Programele anti-spyware specifice nu sunt de obicei foarte eficiente.

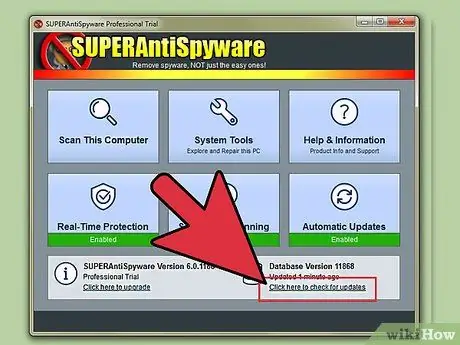

Pasul 4. Folosiți un singur program antivirus unic activat

Un bun program antivirus ar trebui să monitorizeze computerul foarte atent. În cel mai bun caz, unul dintre programe va confunda celălalt program antivirus cu un virus. În cel mai rău caz, fiecare program anti-malware se va bloca reciproc munca. Dacă doriți să utilizați mai multe antivirusuri, actualizați baza de date, deconectați computerul de pe internet, dezactivați complet antivirusul complet și rulați al doilea antivirus numai în modul „la cerere”. Apoi, poate primiți un fals pozitiv cu privire la antivirusul principal. Nu vă faceți griji, acest lucru este normal. Lansați antivirusul principal și puteți utiliza computerul ca de obicei. Malwarebytes este un program de protecție suplimentar excelent pentru a completa antivirusul.

Pasul 5. Încercați să nu descărcați altceva decât site-uri oficiale (toate sistemele de operare) sau depozite de încredere (Linux / BSD / MacOS)

De exemplu, dacă doriți să descărcați VLC Media Player, obțineți-l de pe site-ul oficial (căutați mai întâi pe Google sau vizitați www.videolan.org/vlc/). Nu folosiți niciodată linkuri de pe niciun site neoficial, chiar dacă antivirusul nu prezintă semne de pericol.

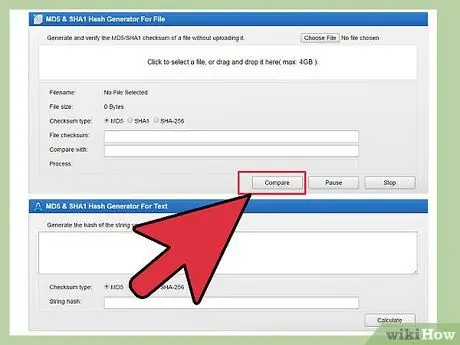

Pasul 6. Verificați semnătura binară, dacă este posibil

Puteți vizita acest site pentru a citi exemple și articole wiki. Rețineți că md5 nu mai este fezabil, așa că vă recomandăm să folosiți sha256. Practic, obiectivul dvs. este să creați o semnătură dintr-un fișier (de exemplu, programul de instalare / instalare). Aceste semnături sunt date pe site-uri web oficiale sau în baze de date de încredere. Când descărcați un fișier, puteți crea singură această semnătură din fișier cu un program special. Apoi, îl puteți compara cu semnătura de pe site; dacă sunt exact la fel, atunci aveți un instalator bun. În caz contrar, este posibil să fi descărcat un program de instalare fals care conține un virus sau că descărcarea a eșuat (oricare ar fi fost, va trebui să descărcați din nou fișierul pentru a fi sigur). Pe majoritatea distribuțiilor Linux, acest proces se face automat și în * BSD folosește orice manager de pachete fără a necesita nicio acțiune specială. Pe Windows, trebuie să îl verificați manual.

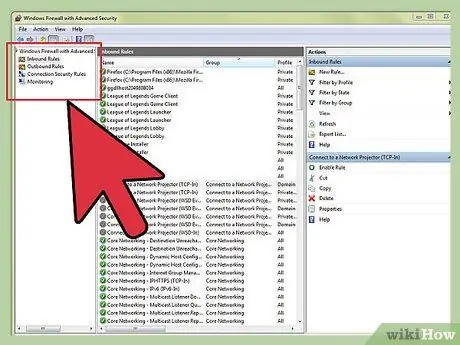

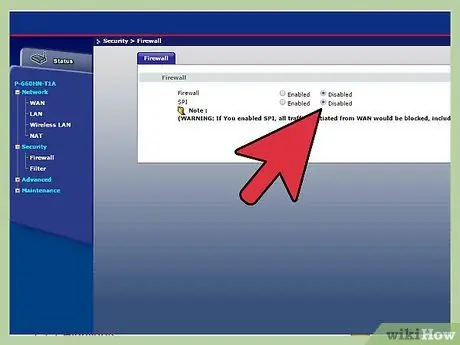

Pasul 7. Folosiți un firewall

Pentru Linux / * BSD, există două firewall-uri bune integrate (netfilter / iptables și, respectiv, pf). Pentru MS Windows, ar trebui să căutați un firewall bun. Trebuie să înțelegeți că un firewall este similar cu un schimbător de trafic în mijlocul unei stații mari care conține multe trenuri (date de rețea), platforme (porturi) și șine (fluxuri). Un buggy nu se poate încărca singur și are nevoie de ajutorul cuiva (un serviciu sau un daemon, adică un program care rulează în fundal care ascultă un anumit port). Fără ajutorul cuiva, serviciul nu ar face nimic, chiar dacă trenul ar ajunge la peron. Amintiți-vă, un firewall nu este un perete sau un gateway, este un switchman (un firewall poate face mult mai mult decât să permită sau să blocheze fluxul de date). Cu toate acestea, nu uitați că nu puteți controla conexiunile de ieșire (cu excepția cazului în care blocați totul sau deconectați computerul), dar puteți înregistra în continuare datele de ieșire. Majoritatea programelor spyware găsesc o modalitate de a ocoli firewall-urile, dar nu își pot ascunde activitatea și puteți găsi mai ușor spyware care trimite date către un server la distanță de pe portul 933, chiar dacă nu utilizați un program IMAP care le găsește, se ascunde în Internet Explorer procesează și trimite date pe portul 443 care este utilizat în fiecare zi. Dacă puteți accesa firewall-uri standard (netfilter / iptables și PF), pur și simplu conectați orice date de ieșire și blocați toate datele primite, cu excepția conexiunilor existente și asociate. Nu uitați să permiteți totul de pe dispozitivul loopback (lo); Este sigur și necesar.

Pasul 8. Folosiți-l numai pentru a observa dacă firewall-ul dvs. este apatrid

Nu puteți bloca datele primite în mod inteligent. Evitați filtrarea per aplicație, deoarece este greoaie, inutilă și oferă un sentiment fals de securitate. Majoritatea programelor spyware își atașează astăzi codul rău intenționat unei aplicații de încredere despre care se crede că este folosită pentru a accesa internetul (de obicei Internet Explorer) și se lansează cu acea aplicație. Când Internet Explorer încearcă să se conecteze la internet, firewall-ul vă va cere confirmarea. Dacă ați răspuns „da” (da), spyware-ul va putea trimite orice prin porturile 80 și 443, împreună cu datele dvs. reale.

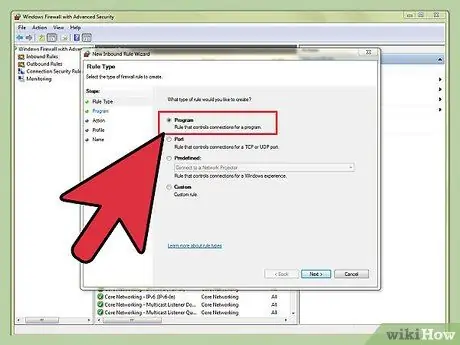

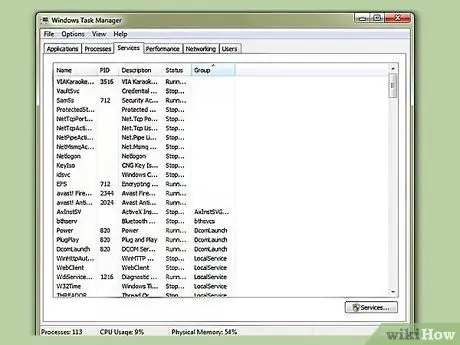

Pasul 9. Verificați ce servicii (cunoscute și sub numele de demoni) rulează

Așa cum am menționat anterior, dacă nu există nimeni pe platformă care să încarce trenul, NIMIC nu se poate întâmpla. Nu sunteți un server; Nu aveți nevoie de un serviciu pentru a putea merge și auzi afară! (atenție, majoritatea serviciilor Windows / Linux / MacOS / BSD sunt NECESARE și nu ascultă afară!) Dacă este posibil, dezactivați serviciile inutile sau blocați toate fluxurile de date din porturile conectate la firewall (de exemplu, puteți bloca conectarea și deconectarea pe acest port dacă nu utilizați Windows Shares. Rețineți, erorile dintr-un serviciu sunt un gateway larg deschis pentru a vă prelua computerul de la distanță. Dacă serviciul nu este acolo sau este blocat de un firewall, computerul dvs. poate Nu puteți fi piratat de la distanță. Puteți încerca, de asemenea, un program de scanare a porturilor, cum ar fi nmap, pentru a determina ce porturi să blocați sau ce servicii să dezactivați (același rezultat).

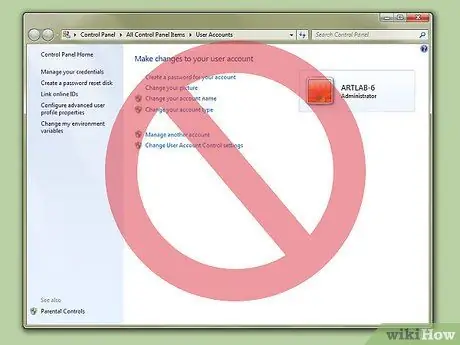

Pasul 10. Încercați să nu utilizați un cont de administrator

Deși este mai bine în Windows Vista și Seven, dacă utilizați un cont de administrator, toate software-urile vor putea solicita drepturi de administrator, inclusiv malware dacă sunt lansate neglijent. Dacă nu sunteți administrator, programele spyware vor trebui să încerce mai mult pentru a intra în computer. Cel puțin, dacă sunteți un utilizator standard, programele spion pot transmite informațiile dvs., dar nu și altor utilizatori. Spyware-ul nu va putea utiliza părți utile ale sistemului pentru a transmite date, facilitând eliminarea de pe computer.

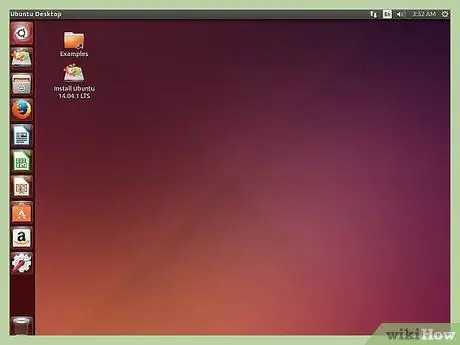

Pasul 11. Treceți la Linux dacă nu aveți nevoie de un computer pentru a juca jocuri sau pentru a utiliza software special

Până în prezent, se știe că puține programe malware atacă Linux și toate au fost dezactivate cu mult timp în urmă datorită actualizărilor de securitate. Binarele sunt preluate din depozite verificate, semnate și autentice. Nu aveți nevoie de un antivirus și puteți obține o mulțime de programe gratuite, open source și de calitate pentru a vă satisface nevoile comune (Firefox, Chrome, Inkscape, GIMP, Pidgin, OpenOffice, FileZilla, FFmpeg (utilizate în aproape fiecare convertor audio / video) pentru Windows), Ghostscript (utilizat în fiecare convertor PDF existent), XChat și multe alte programe care au fost inițial dezvoltate pe Linux și apoi importate în Windows pentru că erau atât de bune).

Metoda 2 din 2: Împiedicați-i pe alții să vă spioneze conexiunea

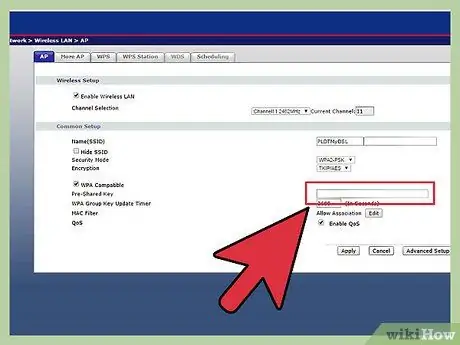

Pasul 1. Asigurați-vă că rețeaua nu poate fi accesată fără știrea dvs. sau că este dezactivată

Pasul 2. Asigurați-vă că rețeaua dvs. wireless este criptată cu WPA-TKIP minim sau maxim WPA (2) -CCMP sau WPA2-AES

În prezent, utilizarea criptării WEP sau deloc criptare este încă periculoasă și nu ar trebui făcută.

Pasul 3. Încercați să nu navigați prin proxy

Dacă sunteți forțat să utilizați un proxy, nu uitați că sunteți forțat să aveți încredere într-un străin care gestionează proxy-ul utilizat. Această persoană poate înregistra și stoca tot ceea ce trimiteți / primiți prin proxy-ul său. Poate chiar să decripteze protocolul dat pe care îl utilizați (de exemplu, HTTPS, SMTPS, IMAPS etc.) atunci când sunteți în siguranță. Dacă da, această persoană vă poate obține numărul cardului de credit și așa mai departe. Este mult mai sigur să utilizați HTTPS ori de câte ori este posibil decât să utilizați proxy dubioase.

Pasul 4. Utilizați criptarea ori de câte ori este posibil

Aceasta este singura modalitate de a vă asigura că nimeni altul decât dvs. și serverul de la distanță nu pot înțelege datele trimise și primite. Utilizați SSL / TLS ori de câte ori este posibil, stați departe de FTP, HTTP, POP, IMAP și SMTP obișnuite (utilizați SFTP, FTPS, HTTPS, POPS, IMAPS și POPS). Dacă browserul dvs. spune că certificatul este incorect, părăsiți site-ul imediat.

Pasul 5. Încercați să nu utilizați serviciile de ascundere IP

Acest serviciu este de fapt un proxy. Toate datele dvs. vor trece prin acest proxy, astfel încât să poată juca și stoca totul. Acest serviciu poate oferi, de asemenea, pagini web false pentru a obține informațiile sensibile și chiar a le utiliza direct pe site-ul real, astfel încât să nu vă dați seama că ați oferit informații sensibile străinilor.

sfaturi

- Nu deschideți e-mailuri de la străini.

- Nu deschideți atașamente în e-mailuri decât dacă provin de la o persoană de încredere și conținutul este explicat

- Păduchii web sunt o modalitate excelentă de a urmări ce site-uri web trebuie vizitate. Multe extensii pot scăpa de ea, precum Ghostery pentru Chrome și Firefox.

- Dacă jucați un joc online care necesită un port deschis, de obicei nu trebuie să îl închideți mai târziu. Amintiți-vă, dacă nu există niciun serviciu, amenințarea este nulă. La ieșirea din joc, nimeni altcineva nu ascultă portul deschis ca și cum ar fi închis.

- Un singur site web nu vă poate urmări adresa IP pe alt site.

- Dacă utilizați un client de site, configurați-l astfel încât e-mailul să fie afișat în text simplu (NU în HTML). Dacă nu puteți citi e-mailul, atunci întreaga pagină este o imagine HTML, care este cel mai probabil publicitate sau spam.

- Nu puneți niciodată un computer într-un DMZ; numai persoanele din rețeaua dvs. pot exploata lacune. Dacă vă aflați în DMZ, rețeaua dvs. este direct internetul.

- Nu folosiți niciodată mai multe detectoare de spyware în același timp.

- IP-ul dvs. este inutil pentru hackeri.

- Proprietarii site-urilor web nu vă pot urmări în mod corespunzător folosind adresa dvs. IP; în majoritatea cazurilor, ISP atribuie adresa IP dinamic. Adresa IP se va schimba din când în când, iar ISP-ul este singurul care știe cine sunteți. Din punct de vedere tehnic, ISP-ul nu va putea să înregistreze și să identifice pe toată lumea.

- După cum sugerează și numele, o adresă IP este o adresă. Doar pentru că adresa este cunoscută, nu înseamnă că casa este ușor de jefuit! Același lucru cu adresele IP.

- Un port deschis (în interiorul unui paravan de protecție) fără un serviciu eronat care ascultă în spatele acestui port anume este inutil pentru hackeri.