- Autor Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:14.

- Modificat ultima dată 2025-01-23 12:43.

Doriți să testați securitatea rețelei dvs.? Dacă în trecut aveam nevoie de un sistem de operare precum Windows sau Linux cu o anumită placă de rețea fără fir pentru a scana și pirata rețelele fără fir, acum putem folosi pur și simplu dispozitive Android. Acest instrument este disponibil gratuit atâta timp cât dispozitivul dvs. este compatibil. De notat că hacking-ul routerului fără permisiune este ilegal. Ar trebui să utilizați acești pași pentru a testa securitatea propriei rețele. Consultați Pasul 1 de mai jos pentru a afla cum.

Etapa

Metoda 1 din 2: router WEP

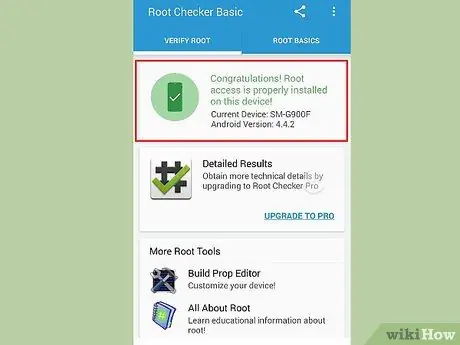

Pasul 1. Rădăcină - este un dispozitiv compatibil. Nu orice telefon sau tabletă Android poate hack PIN-ul WPS. Acest dispozitiv trebuie să aibă un chipset wireless Broadcom bcm4329 sau bcm4330 și trebuie să fie înrădăcinat. Cyanogen ROM s-a dovedit a fi cel mai actualizat în acest sens. Unele dintre dispozitivele despre care se știe că acceptă includ:

- Nexus 7

- Galaxy S1 / S2 / S3 / S4 / S5

- Galaxy y

- Nexus One

- Desire HD

- Micromax A67

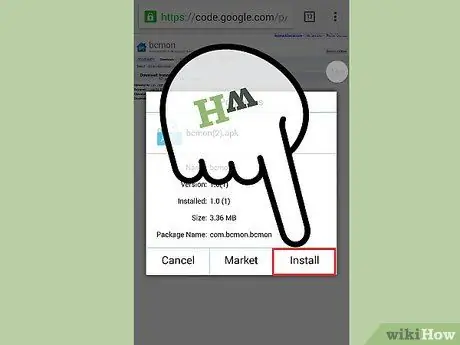

Pasul 2. Descărcați și instalați bcmon

Această aplicație activează modul Monitor pe chipset-ul Broadcom, care este esențial pentru hackingul PIN. Fișierul APK bcmon este disponibil gratuit de pe pagina bcmon de pe site-ul Google Code.

Pentru a instala fișierul APK, trebuie să permiteți instalarea din surse necunoscute din meniul Securitate. Consultați Pasul 2 al acestui articol pentru mai multe detalii

Pasul 3. Rulați bcmon

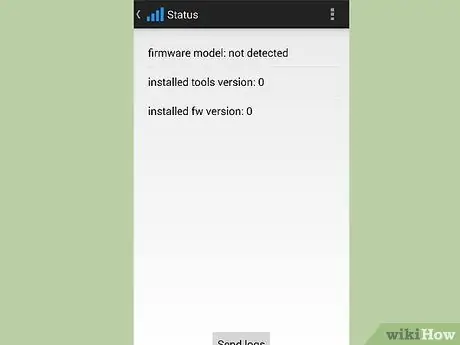

Odată ce fișierul APK este instalat, rulați aplicația. Instalați firmware-ul și dispozitivele de asistență, dacă vi se solicită. Atingeți opțiunea Activare mod monitor. Dacă aplicația se blochează brusc, deschideți-o și încercați din nou. Dacă tot nu reușește a treia oară, cel mai probabil dispozitivul dvs. nu este acceptat.

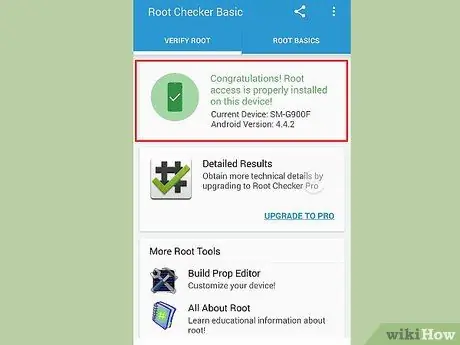

Dispozitivul dvs. trebuie să fie înrădăcinat pentru a putea rula bcmon

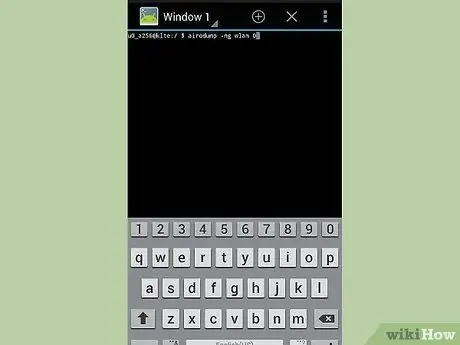

Pasul 4. Atingeți Executare terminal bcmon

Aceasta va lansa un terminal similar cu majoritatea terminalelor Linux. Tastați airodump-ng și atingeți tasta „Enter”. Airdump-ul se va încărca și veți fi readus din nou la linia de comandă. Tastați airodump-ng wlan0 și atingeți tasta „Enter”.

Pasul 5. Specificați punctul de acces pe care doriți să îl hackerați

Veți vedea o listă a punctelor de acces disponibile. Trebuie să selectați un punct de acces care utilizează criptarea WEP.

Pasul 6. Luați notă de adresa MAC care apare

Aceasta este adresa MAC pentru router. Asigurați-vă că scrieți adresa corectă dacă sunt listate mai multe routere. Notați această adresă MAC.

De asemenea, rețineți canalul emițătorului acestui punct de acces

Pasul 7. Începeți să căutați canale

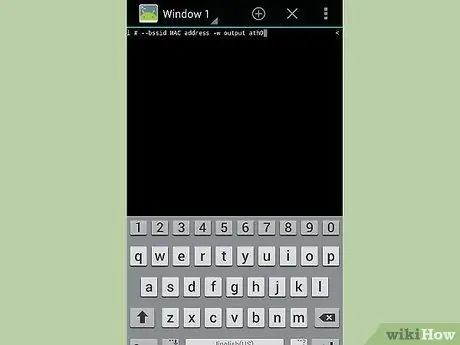

Trebuie să colectați informații de la acest punct de acces timp de câteva ore înainte de a încerca să spargeți parola. Tastați airodump-ng -c channel # --bssid MAC address -w output ath0 apoi apăsați „Enter”. Airodump va începe scanarea. Puteți permite dispozitivului să scaneze temporar informațiile. Asigurați-vă că îl conectați la un încărcător pentru a nu rămâne fără baterie.

- Înlocuiți numărul canalului cu numărul canalului de difuzare a punctului de acces (de exemplu, 6).

- Înlocuiți adresa MAC cu adresa MAC a routerului (de exemplu, 00: 0a: 95: 9d: 68: 16).

- Continuați scanarea până când ajungeți la cel puțin 20.000-30.000 de pachete.

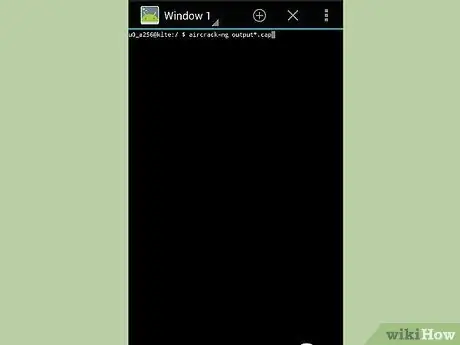

Pasul 8. Trageți parola

Odată ce aveți numărul adecvat de pachete, puteți încerca să hackerați parola. Reveniți la Terminal și tastați aircrack-ng output *.cap, apoi atingeți „Enter”.

Pasul 9. Notați parola hexazecimală după ce ați terminat

După finalizarea procesului de hacking (care ar putea dura câteva ore), cheia a fost găsită! apare, urmat de o cheie în formă hexazecimală. Asigurați-vă că valoarea probabilității este de 100%. În caz contrar, cheia nu va funcționa.

Când introduceți cheia, introduceți-o fără semnul „:”. De exemplu, pentru cheia 12: 34: 56: 78: 90, introduceți 1234567890

Metoda 2 din 2: Router WPA2 WPS

Pasul 1. Rădăcină - este un dispozitiv compatibil. Nu orice telefon sau tabletă Android poate hack PIN-ul WPS. Acest dispozitiv trebuie să aibă un chipset wireless Broadcom bcm4329 sau bcm4330 și trebuie să fie înrădăcinat. Cyanogen ROM s-a dovedit a fi cel mai actualizat în acest sens. Unele dintre dispozitivele despre care se știe că acceptă includ:

- Nexus 7

- Galaxy Ace / S1 / S2 / S3

- Nexus One

- Desire HD

Pasul 2. Descărcați și instalați bcmon

Această aplicație activează modul Monitor pe chipset-ul Broadcom, care este esențial pentru hackingul PIN. Fișierul APK bcmon este disponibil gratuit de pe pagina bcmon de pe site-ul Google Code.

Pentru a instala fișierul APK, trebuie să permiteți instalarea din surse necunoscute din meniul Securitate. Consultați Pasul 2 al acestui articol pentru mai multe detalii

Pasul 3. Rulați bcmon

Odată ce fișierul APK este instalat, rulați aplicația. Instalați firmware-ul (firmware-ul) și instrumentele dacă vi se solicită. Atingeți opțiunea Activare mod monitor. Dacă aplicația se blochează brusc, deschideți-o și încercați din nou. Dacă tot nu reușește a treia oară, cel mai probabil dispozitivul dvs. nu este acceptat.

Dispozitivul dvs. trebuie să fie înrădăcinat pentru a putea rula bcmon

Pasul 4. Descărcați și instalați Reaver

Reaver este un program dezvoltat pentru a hack PIN-urile WPS prin recuperarea frazelor de acces WPA2. Fișierul APK Reaver poate fi descărcat din firul dezvoltatorului de pe forumul XDA-Developers.

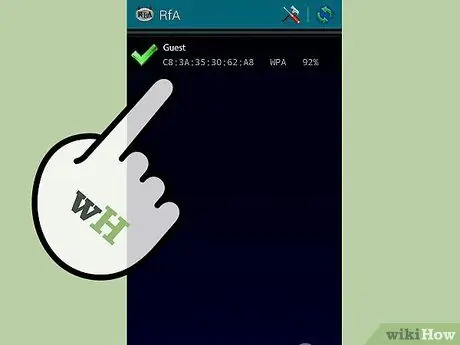

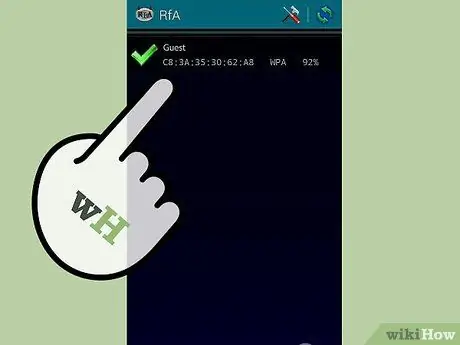

Pasul 5. Rulați Reaver

Atingeți pictograma Reaver pentru Android din lista de aplicații. După confirmarea faptului că nu îl utilizați în scopuri ilegale, Reaver va căuta punctele de acces disponibile. Atingeți punctul de acces pe care doriți să îl hackerați.

- Este posibil să fie necesar să confirmați modul Monitor înainte de a continua. Bcmon se va deschide din nou dacă se întâmplă acest lucru.

- Punctul de acces selectat trebuie să poată accepta autentificarea WPS. Nu toate routerele (routerele) pot face acest lucru.

Pasul 6. Verificați din nou setările de pe telefon

În majoritatea cazurilor puteți lăsa setările implicite. Asigurați-vă că este bifată caseta Setări automate avansate.

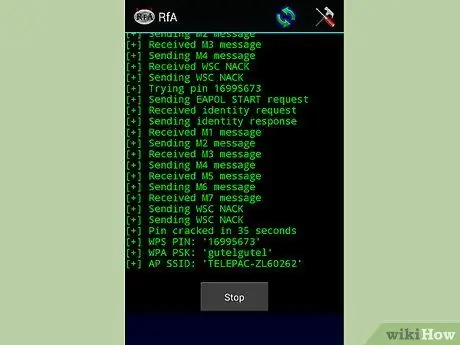

Pasul 7. Începeți procesul de hacking

Atingeți butonul Start atac din partea de jos a meniului Setări Reaver. Monitorul se va deschide și veți vedea afișate rezultatele procesului în curs.